Windows Defender ATPを活用した高機能なエンドポイントセキュリティ対策サービス「EDR」を提供開始

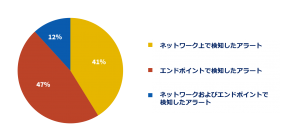

ICT環境上でサイバー攻撃を検知するポイントの割合【写真詳細】

NTTコミュニケーションズ株式会社(以下 NTT Com)は、マイクロソフトのWindows Defender Advanced Threat Protection(以下 Windows Defender ATP)と連携した新たなエンドポイントセキュリティ対策サービス「EDR」(※1)を、総合リスクマネジメントサービス「WideAngle」のマネージドセキュリティサービスにおいて、2019年2月12日より提供開始します。

1. 背景

昨今のサイバー攻撃では、攻撃自体の暗号化や従来のマルウェアを使わないファイルレスマルウェア攻撃(※2)の増加により、インターネットゲートウェイにおけるセキュリティ対策をすり抜け、ICT環境上のPC端末やサーバーなどエンドポイントに到達する状況が広まっています(下図参照)。一方で、働き方改革の浸透によりリモート環境でのPC端末利用が拡大しており、巧妙化するサイバー攻撃に直接さらされる機会が増えていることから、PC端末におけるサイバー攻撃の検知強化の重要性はより一層高まっています。

NTT Comは、多くの企業で導入されているWindows OS端末において導入しやすいエンドポイントセキュリティ対策サービスの提供をめざして、米国本社マイクロソフトコーポレーション(以下 マイクロソフト)と協力し、Windows Defender ATPとNTTセキュリティ・ジャパン株式会社のセキュリティオペレーションセンター(以下 SOC)で培った高度分析技術を連携することで、高機能な「EDR」のサービスの提供が可能となりました。

ICT環境上でサイバー攻撃を検知するポイントの割合

https://www.atpress.ne.jp/releases/177004/img_177004_1.png

2. 「EDR」の特長

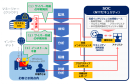

サーバーやPC端末上のエンドポイントセキュリティ対策製品とSOCが独自に保有する脅威インテリジェンス(※3)を連携することに加えて、SOCのリアルタイムな相関分析プロセスと連動させることで、エンドポイントにおけるサイバー攻撃への防御力の強化および検知精度の向上、さらに高精度な分析結果にもとづいた感染PC端末の迅速な隔離を実現できます。これによりお客さまは、ICT環境全体におけるサイバー脅威の低減および被害拡大の抑制が24時間365日可能になります。また、働き方改革の浸透により拡大するリモートワークなどのオープンなICT環境においても、未知のサイバー脅威の早期発見・対処が可能です。

(1) サイバー脅威の早期発見

Windows Defender ATPのAPIを活用することにより、マイクロソフトがアップデートする脅威情報、SOC独自の脅威インテリジェンスをシグネチャ化したカスタムIOC(※4)を連携させ、リアルタイムな相関分析を実現することで、エンドポイントで起きているアクティビティ(ファイルやプロセスの挙動、レジストリ変更、通信情報など)とサイバーキルチェーン(※5)における一連の攻撃プロセスを関連付けて分析することができ、ICT環境でのサイバー脅威の早期発見を可能にします。

(2) サイバー脅威の早期対処

SOC独自の脅威インテリジェンスやリアルタイムな相関分析を用いた高度な分析により、感染端末を特定し、オペレーターが遠隔から隔離します(プロアクティブ レスポンス)。これにより、お客さまセキュリティ担当者が不在となる、夜間や休日における被害拡大を防止することができます。

(3) インストール不要のWindows Defender ATP

Windows Defender ATPは、お客さまのPC端末やサーバーにおいて、ライセンス追加することでアクティベートでき、簡単に導入できます。Windows10を利用中もしくは利用予定のお客さまのセキュリティ強化に最適です。

<利用イメージ>

https://www.atpress.ne.jp/releases/177004/img_177004_2.png

4. 提供範囲および提供開始日

2019年2月12日より日本国内で提供開始

(※)日本国内にてご契約されているお客さまの海外拠点へも提供可能です。

5. 利用料金

個別見積もりにつき、詳しくは営業担当者までお問い合わせください。

6. 日本マイクロソフト株式会社

チーフ セキュリティ オフィサー(CSO) 河野 省二 氏からのコメント

このたびのNTT ComによるWindows Defender ATPを活用したエンドポイントセキュリティ対策の発表を、心より歓迎します。サイバーセキュリティの課題は増える一方で、人材不足は永遠の課題です。企業が個別のセキュリティ対策を行うのではなく、役割分担と情報共有が必要な時代となりました。マイクロソフトは自社のセキュリティサービスをAPIとして公開し、インテリジェンスを提供することで、さまざまな分野で強みを持つパートナー企業さまとの連携を強化しています。マネージドセキュリティ事業者としてNTT Comが培ってきたセキュリティスキルとインテリジェンス、そしてマイクロソフトのセキュリティAPIが、企業のセキュリティ担当者の負担を軽減し、これまで以上に広い視野で安心できるIT環境が構築できると確信しています。

■関連リンク

・エンドポイントセキュリティ(EDR)

https://www.ntt.com/business/services/security/security-management/wideangle/edr.html

※1:「EDR」は、「Endpoint Detection and Response」の略。エンドポイント(Endpoint)で脅威を検知(Detection)して、対応(Response)を支援する意味であり、エンドポイントにおける脅威の動きを包括的に可視化し、ハッキング活動の検知・観察や記録、攻撃遮断などの応急措置といった機能を提供します。

※2:従来のマルウェアによる攻撃では、メールやWebサイト経由で「.exe」などの拡張子を持つ実行ファイルとして、マルウェアをPCのディスク上に保存させる手法でしたが、ファイルレスマルウェア攻撃では、従来の実行ファイル形式のマルウェアを使用せず、簡易なプログラムなどによってOSのシステム管理機能を呼び出することでサイバー攻撃を開始します。

※3:脅威インテリジェンス(Threat Intelligence:スレットインテリジェンス)とは、脅威の防止や検知に利用できる情報の総称です。脅威インテリジェンスの活用によって、従来のセキュリティ対策では見逃されていた高度なサイバー攻撃の検知、特定の業界・業種を標的とした巧妙なサイバー攻撃の防御が可能となります。

※4:IOC(Indicator Of Compromised)とは、セキュリティ機器などにおいて攻撃パターンを定義した一連のファイルのことです。

※5:サイバーキルチェーン(Cyber Kill Chain)とは、標的型攻撃における攻撃者の行動(攻撃の手順)を構造化したフレームワークのことです。具体的には、「偵察」「武器化」「デリバリー」「攻撃(エクスプロイト)」「インストール」「C&C(遠隔操作)」」「侵入拡大」「目的実行」に分類されます。攻撃のステップが鎖のように連鎖し、各ステップが移行するにつれ、深刻度が増していく中、なるべく早い段階で攻撃を検知し、このキルチェーンのいずれかの段階で脅威を断ち切ることで、攻撃の最終目的を防げます。

プレスリリース情報提供元:@Press

スポンサードリンク

NTTコミュニケーションズ株式会社の記事

その他の最新プレスリリース

- ELNETとNTTドコモビジネス、新聞記事を活用した生成AIサービス「ELNET AI」を共同開発

- 熊の早期発見から情報発信・現地調査の効率化までを一気通貫で支援する「熊対策ソリューション」を体系化し、提供を開始

- NTTドコモビジネス、ユニ・チャーム、デロイト トーマツが、GXリーグ「中間排出事業者を通じたグリーン市場創造検討ワーキング・グループ」における最終成果物を公表

- C2PA技術を用いたインターネット上の偽・誤情報対策に関する実証実験を実施

- 土屋太鳳がAI推進室長に就任!?営業名刺管理サービス「SKYPCE」が新機能導入。「AIアドバイザー」、「AI音声検索」で更に進化!敏腕社員役で吉田鋼太郎とTVCM初共演

- 首都高初の狭小空間におけるドローン点検DX化の実証実験

- 三井化学、研究開発の文献調査を革新する生成AIエージェントを開発

- IOWN(R) APNを活用した新たなオフィスモデルの検証を実施

- 国内で初めてAWS上に構築した5Gコアの商用サービス展開を開始するとともに、世界で初めてのAIを用いたコアネットワークの自動構築に成功

- NTTドコモビジネスとAirlinq、通信規制国を含む世界各国でのIoTサービス展開を可能にする戦略的パートナーシップを締結